注意:

1、靶场不成功,记得恢复快照时,统一连接下桥接,同步下时间,每台机器注意网关设置下,记得同步,同步完可以禁用或者去掉桥接网卡。

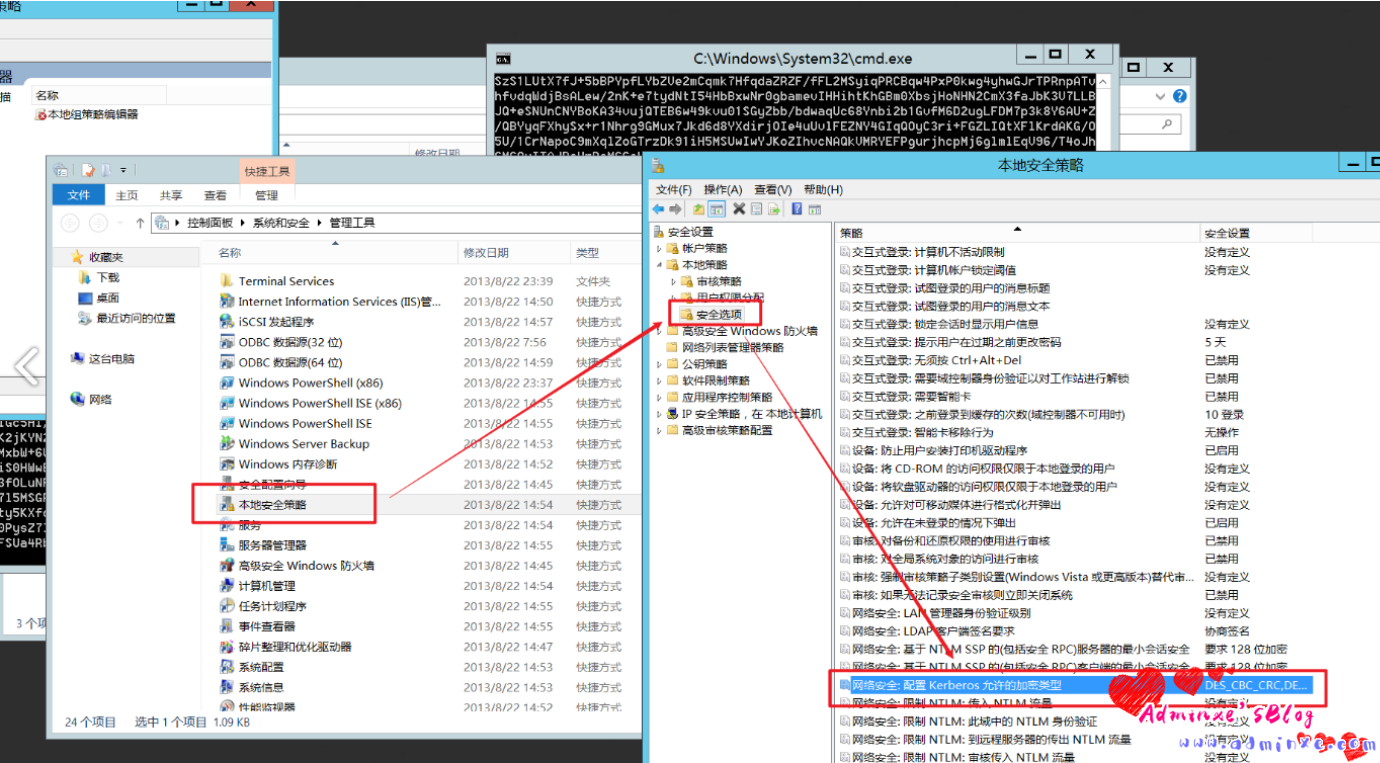

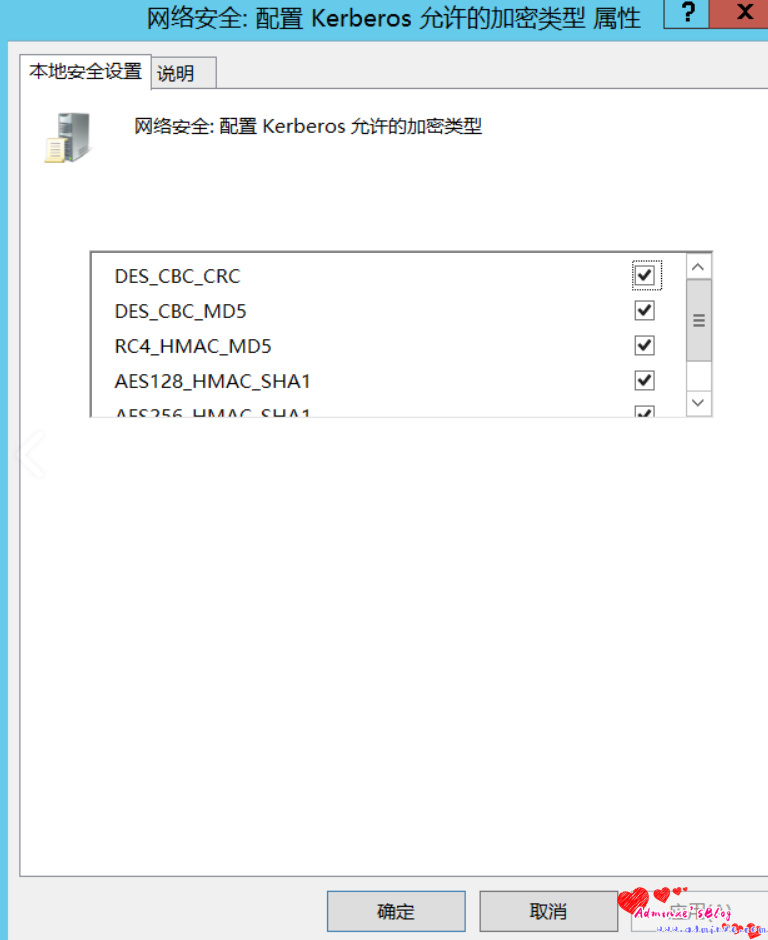

2、Rubeus获取TGT报错的时候,记得切回域管或者其他手法,添加一下加密形式

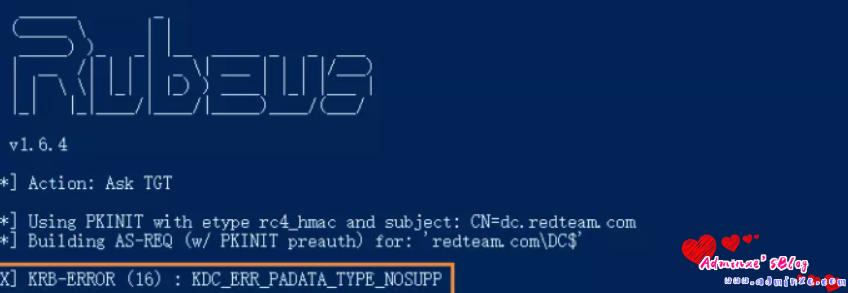

报错:KRB-ERROR (62) : KDC_ERR_CLIENT_NOT_TRUSTED

解决方法

打开组策略,计算机配置\Windows 设置\安全设置\本地策略\安全选项,找到配置 Kerberos 允许的加密类型,将下面全部勾选即可,勾选后,重新启动就可以获取TGT了

3、Rubeus报错支持加密形式,使用新版Rebues 1.6.4 .

4、获取TGT的时候遇到的是KRB-ERROR (62) : KDC_ERR_CLIENT_NOT_TRUSTED这种报错,有可能是时间不同步的原因,可重启环境重新测试。

靶场环境

1、

dc 192.168.11.11

adcs 192.168.11.12

pc 192.168.11.16

kali 192.168.11.6

2、

DC2012 191.168.149.133 Windows Server 2012 R2-域控

ADCS 192.168.149.135 Windows Server 2012 R2-AD证书服务器

WIN10 192.168.149.134 Windows 10-模拟办公网个人PC

kali 192.168.149.129 kali攻击机判断是否存在域和adcs证书

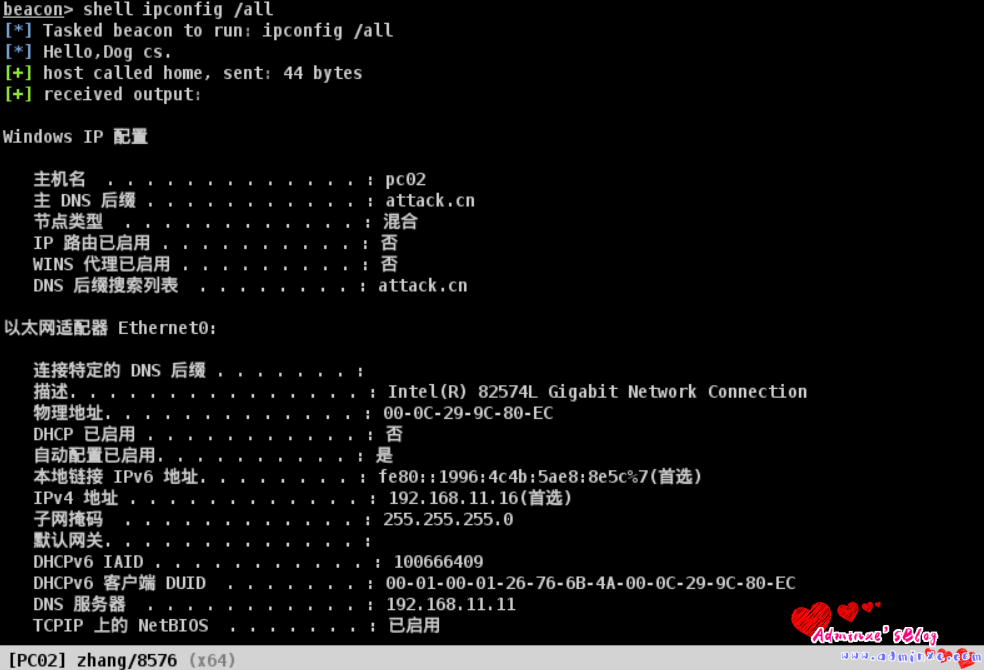

ipconfig /all #查看ip配置详细信息

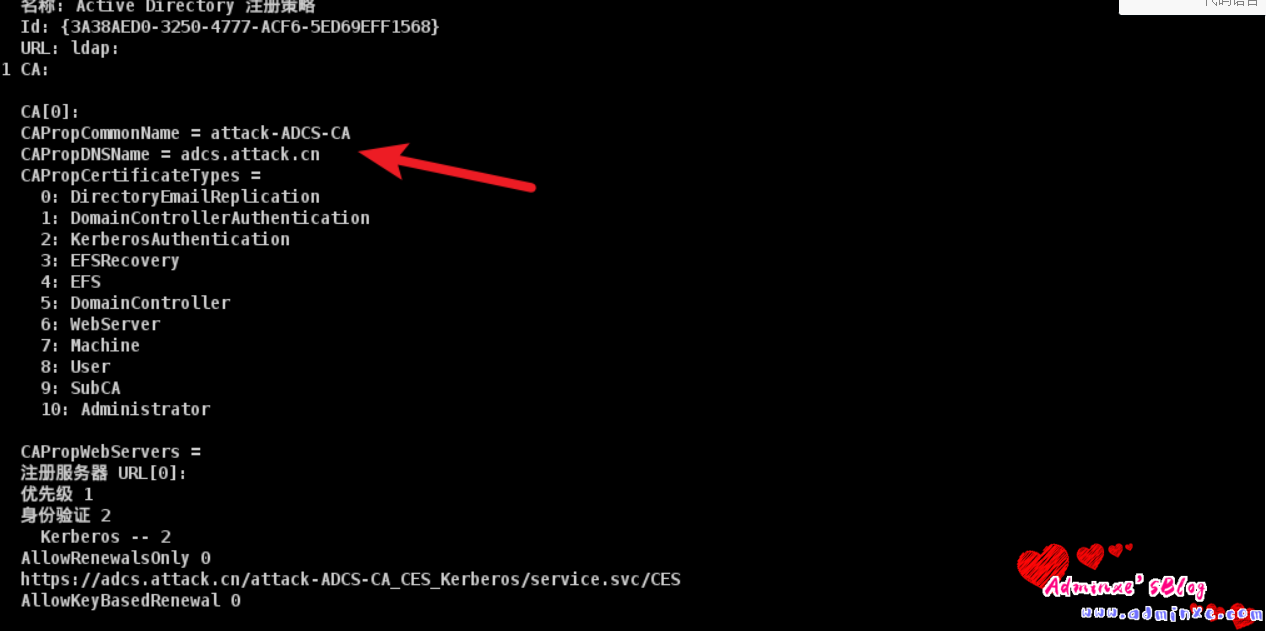

certutil -CA #显示注册策略CA

certutil -config - -ping #这个命令一般会弹框,所以一般不使用

域外:

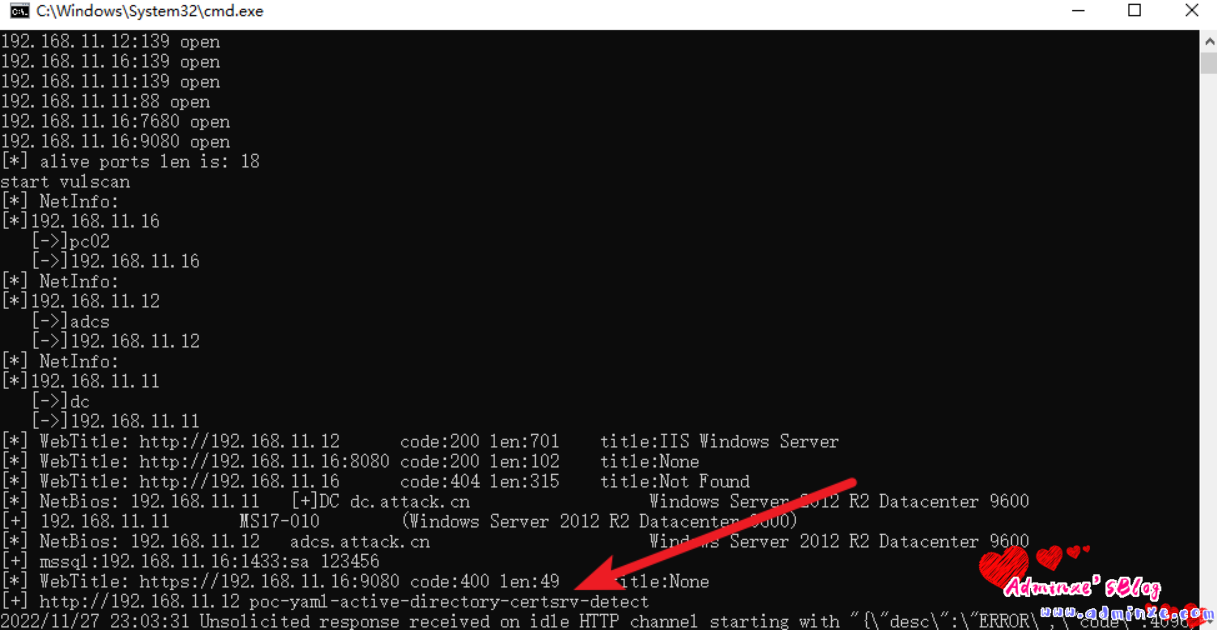

判断是否存在域,通常域控的NetBIOS名称有关键字例如DC字样,fscan也能直接识别,域控也会通常开启53&88&389&636端口。

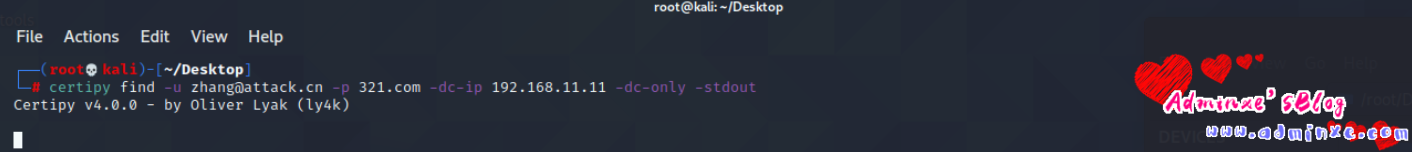

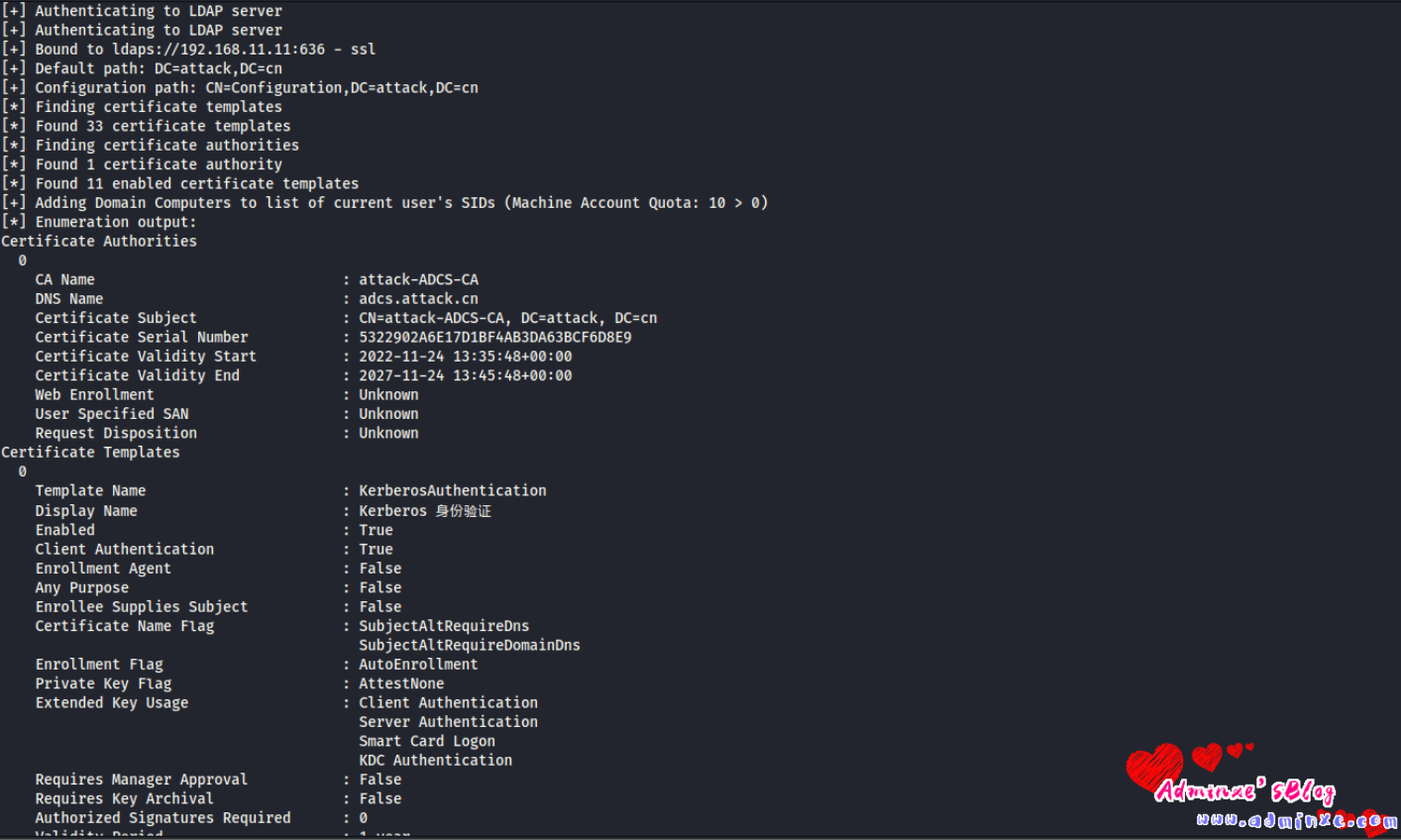

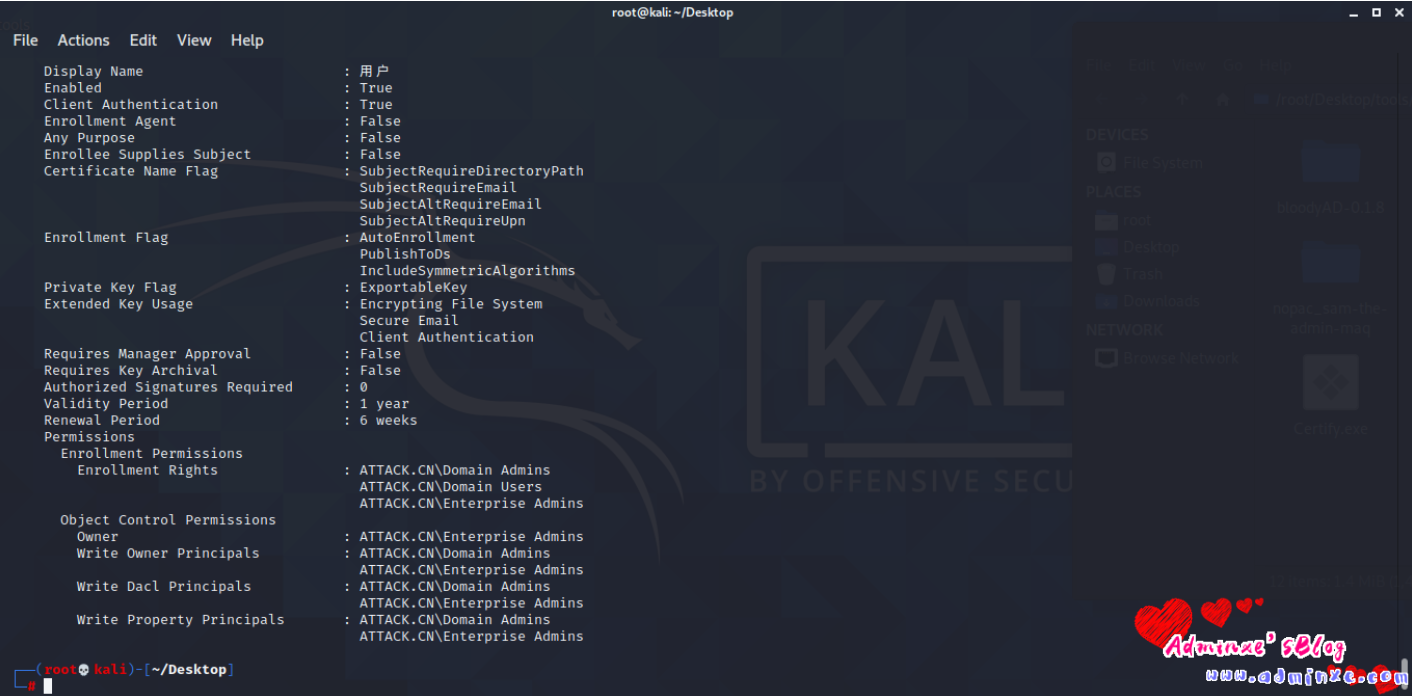

通过各种方法我们已经获得了一个域账号,查看是否有ADCS服务:

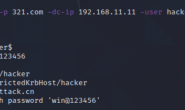

certipy find -u zhang@attack.cn -p 321.com -dc-ip 192.168.11.11 -dc-only -stdout

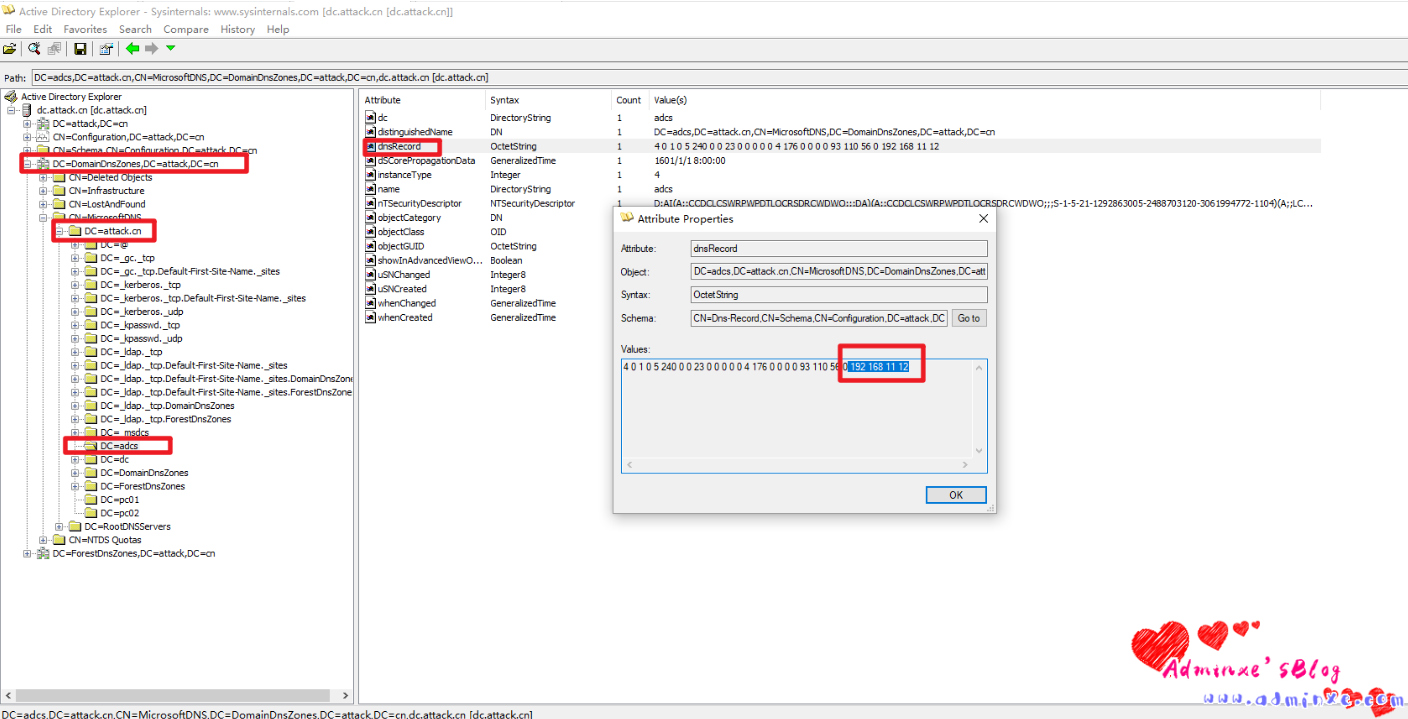

域外获取ADCSIP,使用ADExplorer连接DC的ldap:

当然ADCS存在页面http[:]//IP/certsrv/Default.asp,fscan能直接识别:

转载请注明:Adminxe's Blog » ADCS攻击之探测域内证书服务